前文我们在 Clawcloud 上部署了 Grok2api,原本指望借此打通 OpenClaw 的“任督二脉”。必须明确的是,原生联网搜索绝非 OpenClaw 的锦上添花,而是其作为顶级 AI 助理的灵魂核心。 然而,现实却骨感且残酷:对于绝大多数普通用户而言,由于缺乏昂贵的 Brave API Key,OpenClaw 默认处于一种极其尴尬的“半残疾”状态——它空有一身本领,却无法实时触达互联网的脉搏。接入 Grok2api 本是治愈这种“信息孤岛”的良药,能让我们的“龙虾”瞬间具备最强的原生搜索与 X 平台实时数据抓取能力。但新的阻碍接踵而至:Clawcloud 分配的 IP 大概率会被 xAI 的风控策略精准拦截,导致请求频频撞墙。为了让这只“残疾”的龙虾真正睁眼看世界,我们必须寻找一个更稳健的生存空间。

既然要绕过复杂的 Turnstile 人机验证和令人头疼的“5 秒盾”,那么部署的目标平台便只有一个终极选择:“大善人” Cloudflare。 本文将详细阐述如何利用 Cloudflare Workers 这一强大的边缘计算工具,为 Grok2API 构建一套无惧 CF 防护的无服务器(Serverless)部署方案。这套方案旨在让 OpenClaw 实现全球互联网直连,实时捕捉最具时效性的信息。当然,硬币也有另一面:虽然 CF 部署能完美化解验证码难题,但由于多用户共享 Cloudflare 节点 IP,一旦被 xAI 标记为高风险号池特征,SSO Token 依然面临快速失效的挑战。但这依然是目前性价比最高、最能让 OpenClaw 恢复“满血状态”的进阶路径。

开源项目

基于 FastAPI 重构的 Grok2API,全面适配最新 Web 调用格式,支持流/非流式对话、工具调用、图像生成/编辑、视频生成/超分(文生视频/ 图生视频)、深度思考,号池 ... | 项目仓库

TQZHR/grok2api fork 自 Chenyme/grok2api

本仓库额外提供 Cloudflare Workers / Pages(TypeScript,D1 + KV)版本,适合在 Cloudflare 上运行与代理出站。 部署与配置说明: README.cloudflare.md; 一键部署工作流: ... | 项目仓库

部署 Grok2api

创建仓库机密

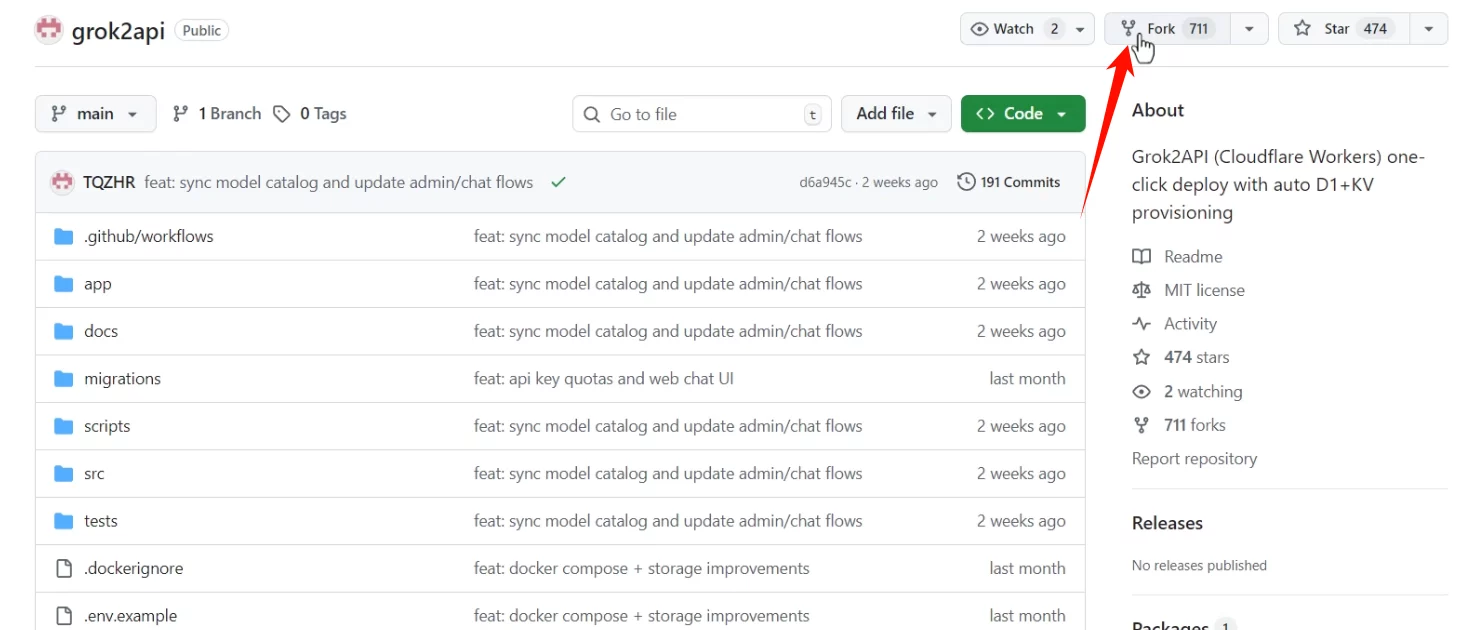

首先,我们打开提供了部署到 Cloudflare workers 支持和工作流的 TQZHR/grok2api 项目仓库,点击顶部的『fork』,将该项目 fork 到自己的 github 账户下。

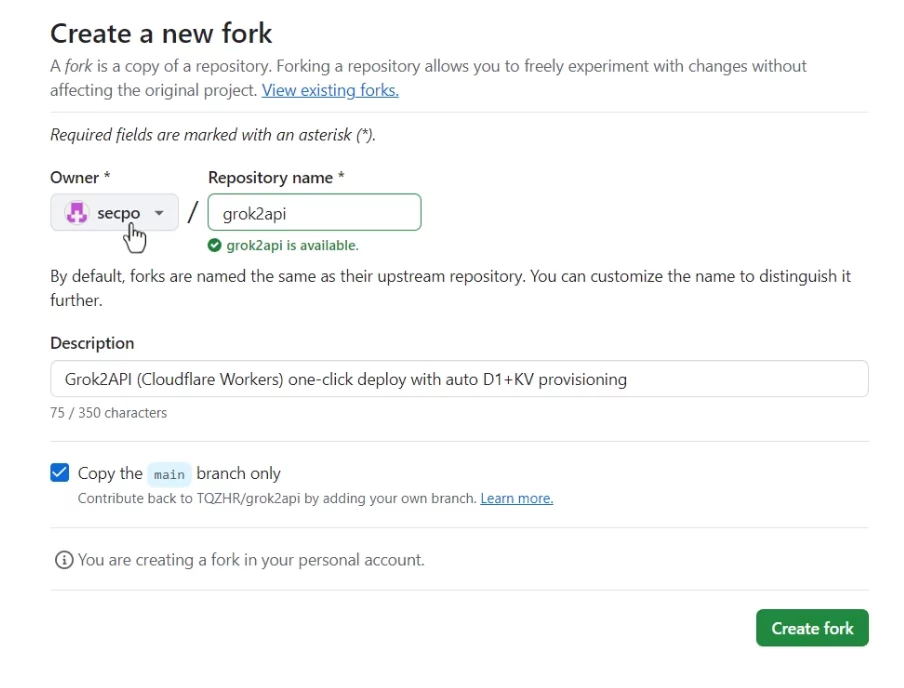

接下来,保持默认,点击『Create fork』完成项目分支创建和复制。

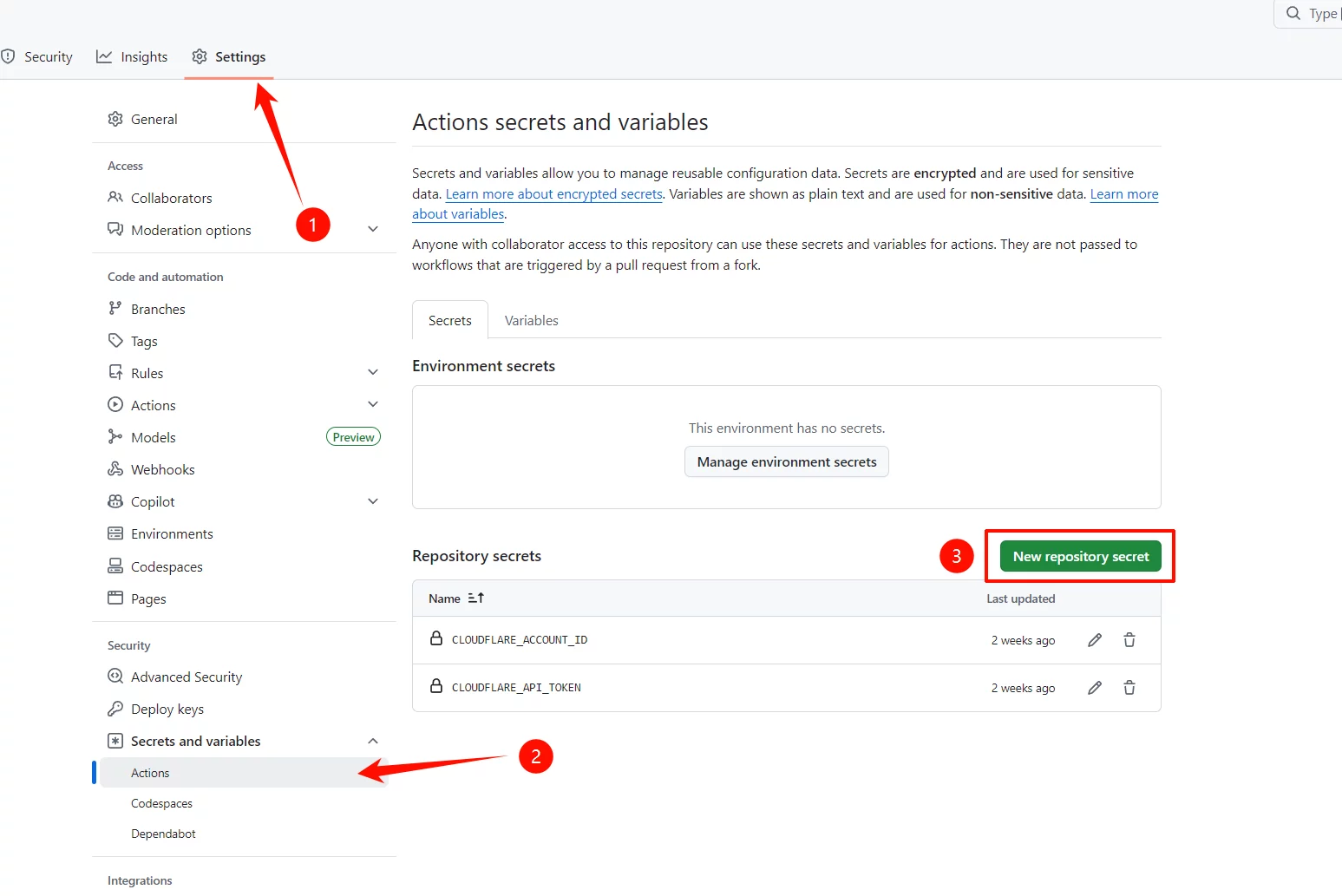

完成 fork 后,在我们自己的 grok2api 仓库,点击上方的『Settings』,左侧导航栏展开『Secrets and variables』,点击『Actions』。接下来,点击绿色的『New repository secret』添加两项仓库机密。注意,下图显示的是已经添加完成的状态,另外,添加的是下方的仓库机密(Repository secrets),不是上方的环境机密(Environment secrets)。

我们需要添加的两项仓库机密分别如下:

- CLOUDFLARE_ACCOUNT_ID,你的 Cloudflare 账户 ID

- CLOUDFLARE_API_TOKEN,你为部署程序创建的 Cloudflare 访问令牌

CLOUDFLARE_ACCOUNT_ID

打开并登录 cloudflare,点开任一托管于 Cloudflare 的域名,概述页下拉,页面右下方分别显示了区域 ID、账户 ID 等信息,在账户 ID 区块点击即可复制,然后粘贴为 Github 仓库机密 CLOUDFLARE_ACCOUNT_ID 的值。

CLOUDFLARE_API_TOKEN

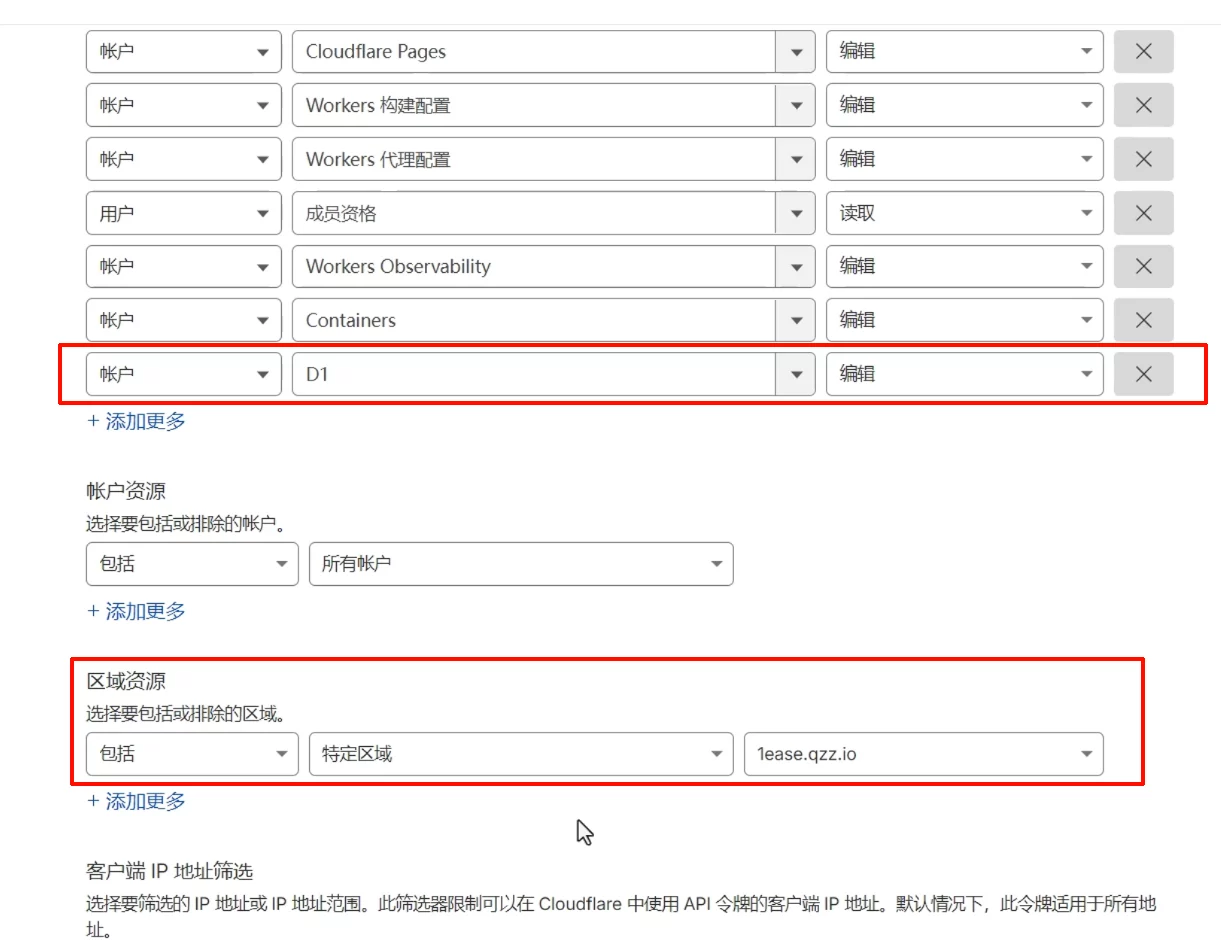

在账户 ID 之下,点击『获取您的 API 令牌』,在创建令牌页面选择通过预配置权限模板,点击『编辑 Cloudflare Workers』右侧的『使用模板』。

我们保留模板已有的权限,增加一项编辑 D1 的权限,同时『区域资源』建议选择计划绑定的域(名),然后点击『继续以显示摘要』→『创建令牌』。

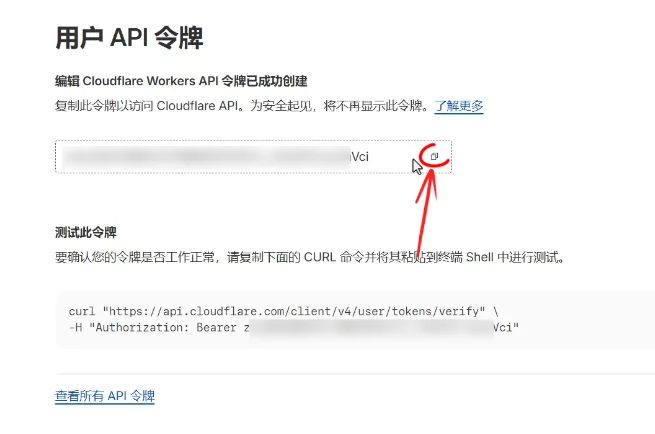

然后,在令牌创建后,务必在『用户 API 令牌』页面复制,该令牌只会显示一次。将复制的 API 令牌粘贴进 github,作为仓库机密 CLOUDFLARE_API_TOKEN 的值。

运行自动部署工作流

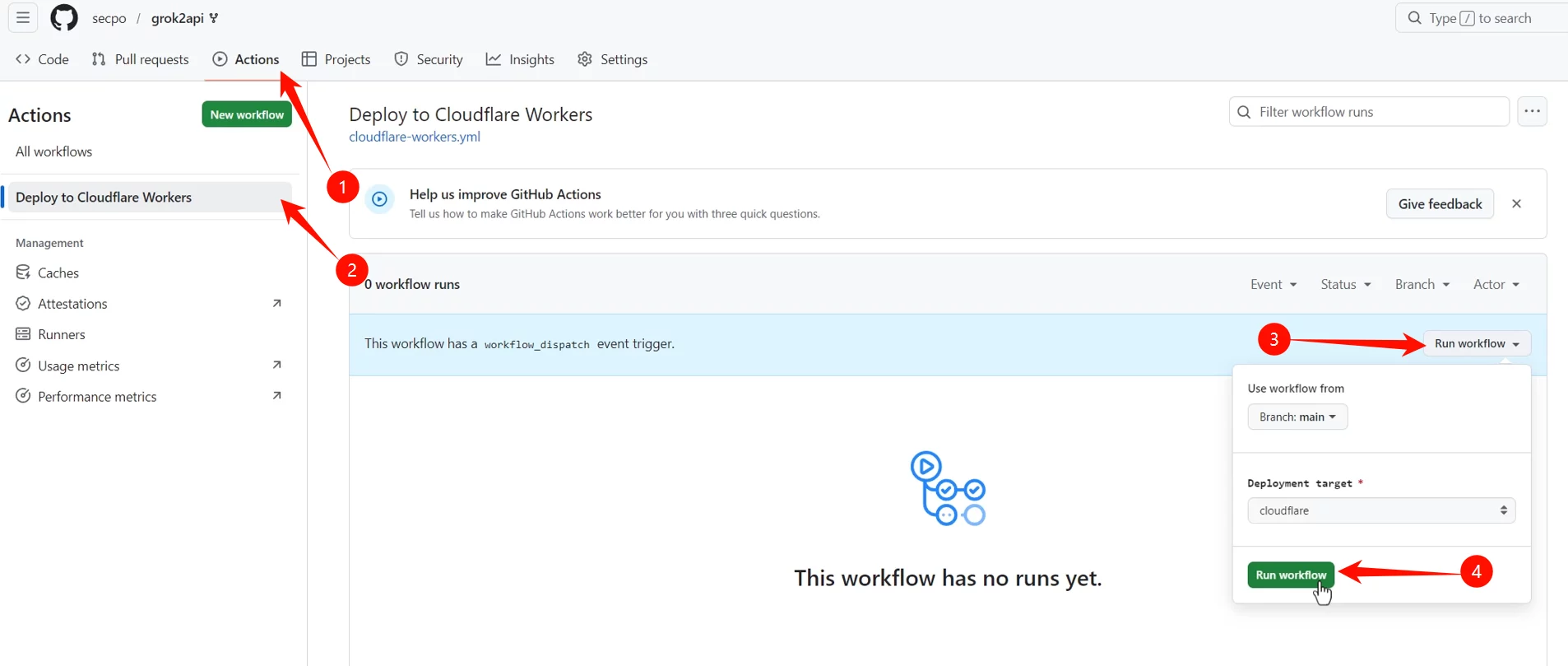

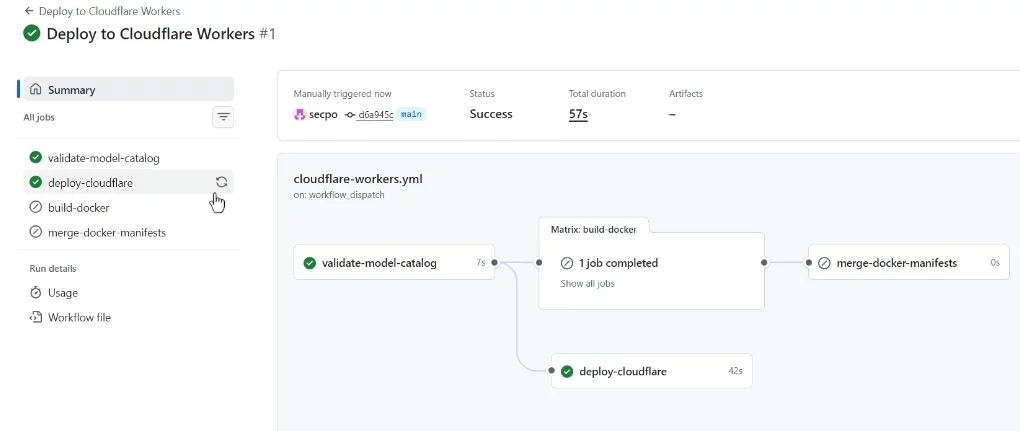

仓库机密创建完成后,点击打开顶部的『Actions』,在 Actions 页面点击左侧导航栏的『Deploy to Cloudflare Workers』,然后展开右侧的『Run workflow』列表,点击『Run workflow』启动自动部署工作流。

部署期间应耐心等待,无需有额外的操作。整体过程大约 1 分钟即可完成,出现如下图所示绿色节点显示,表明已经成功部署。

绑定自定义域名

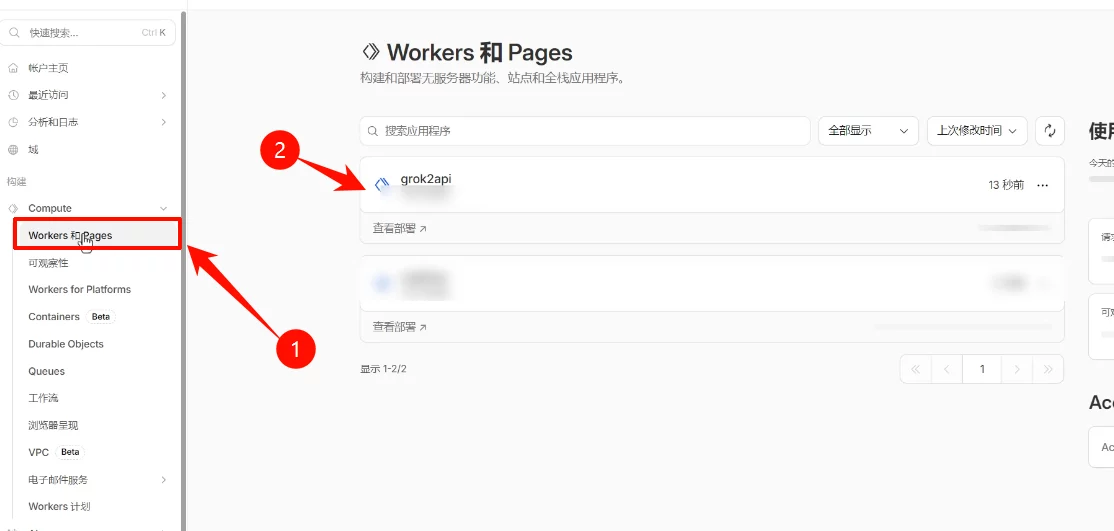

Workers.dev 域名受污染投毒,通常从国内是无法访问的,为了避免额外使用代理连接 grok2api,我们需要绑定一个自定义域名。在 Cloudflare 首页,左侧导航栏点开『Compute』,点击『Workers 和 Pages』后,就可以在 Workers 和 Pages 页面看到我们新部署的 grok2api,我们点击该 workers 以打开配置。

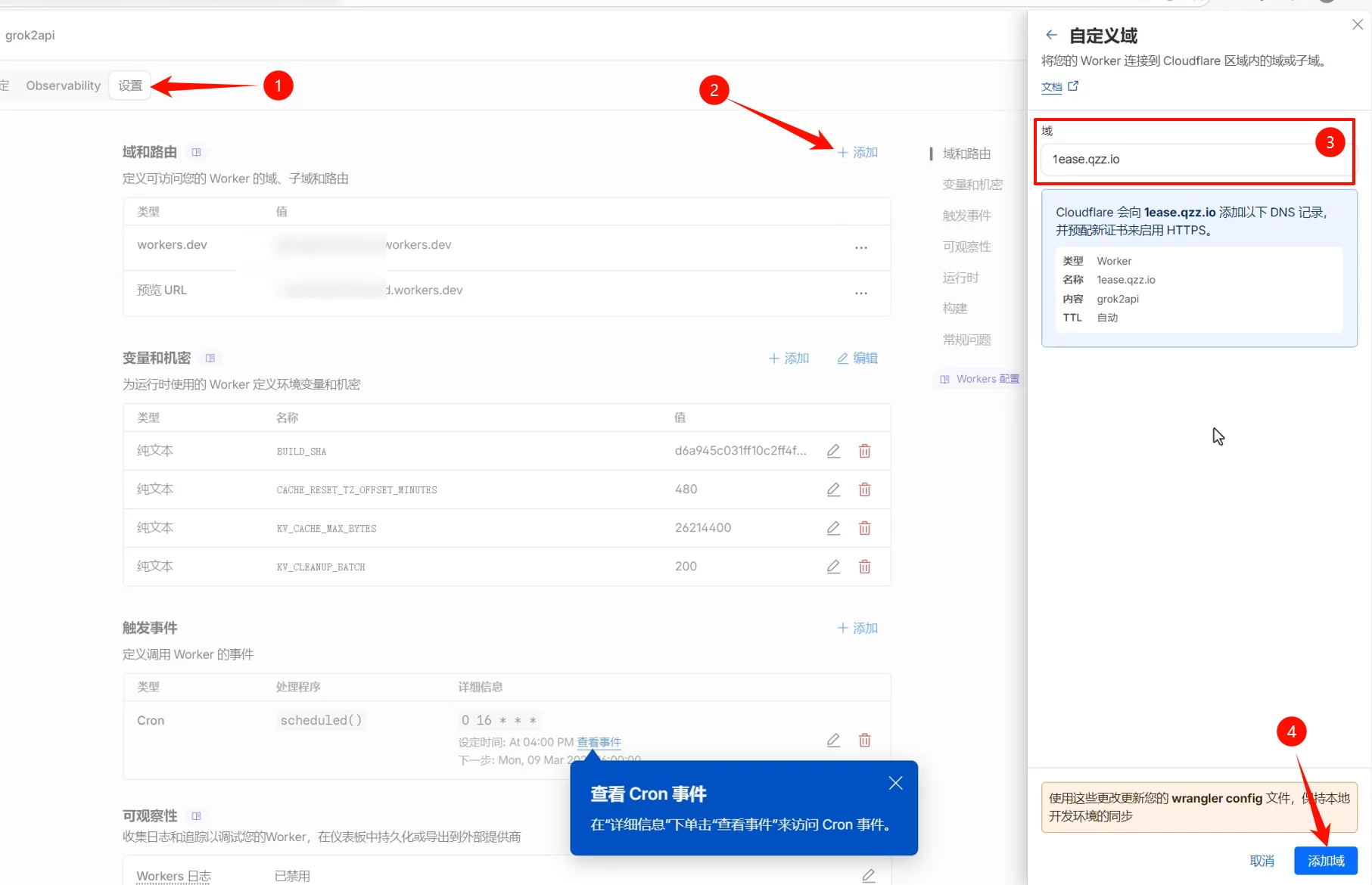

在 grok2api workers 页面,点开『设置』选项卡,在『域和路由』下点击『+添加』,然后在打开的侧边栏中输入你的自定义域名,最后点击『添加域』即可。

Grok2API 的配置与管理

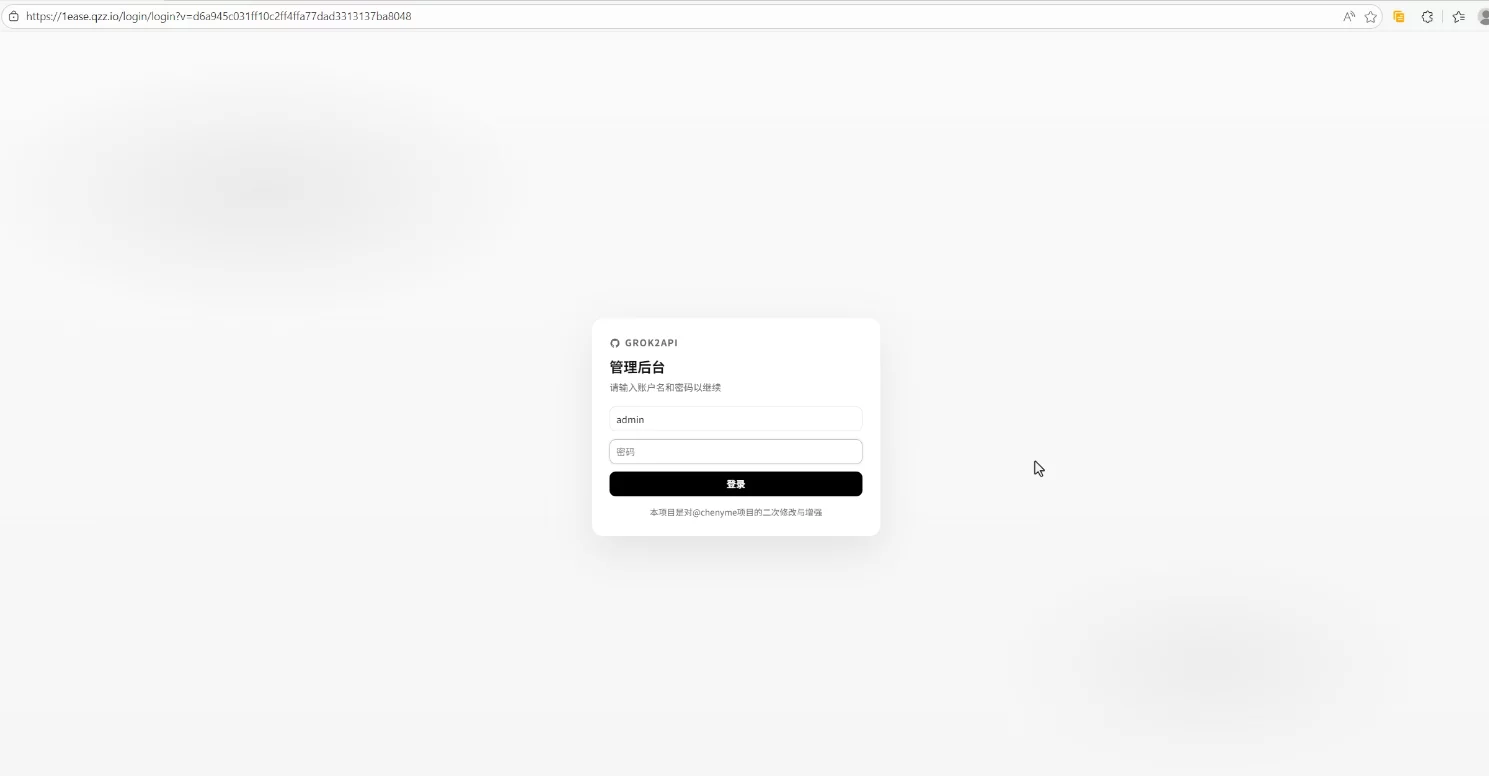

完成上述配置后,我们可以打开浏览器,输入我们的自定义域名,本文示例为 1ease.qzz.io。

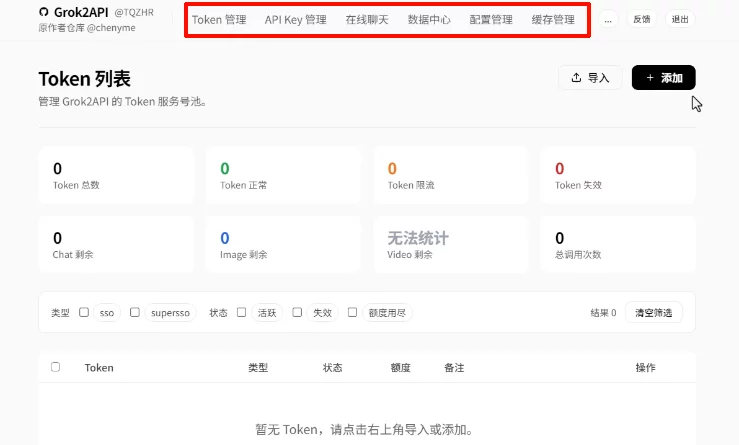

登录之后,后台管理页面顶部菜单分别包括 Token 管理、API Key 管理、在线聊天、数据中心、配置管理、缓存管理等。主要的页面以及功能包括:

- Token 管理:Grok Access Token(令牌)管理页面,可以添加、删除、批量导入、刷新访问令牌;

- API Key 管理:用户 API Key 管理,创建 API Key,可以为 API Key 配置速率、请求次数等;

- 配置管理:全局 API Key、后台管理员账户名、后台密码、站点 URL等全局性配置,务必修改后台密码、指定站点 URL 等。

具体配置操作本文不做展开,具体内容和操作过程请见「本期视频」。

重要提示

1.即便 Cloudflare 上部署的 Grok2api 自带抗盾“滤镜”,但同批次添加的 sso token 也有可能很快(3-5天)就会被 xAI “封禁”,无需进行任何其他排错或调试,清除该批次 token,将新注册的账户 token 导入即可。当然,你可以龙虾创建一个定时任务专用于 grok sso 的批量替换。

2.如果不更换 token,那就需要更换托管 IP,换言之,可以在其他平台或 VPS 部署 grok2api,将被“封禁”的账户 token 导入。对于还可以正常访问网页端的账户,将 grok2api “搬家”到其他主机总是有效的,前提是目标 IP 干净、不会被识别为高风险。

结语

至此,通过在 Cloudflare Workers 上成功部署 Grok2api,我们不仅为 Openclaw 构建了一个稳健的联网搜索核心,更在架构层面上实现了API请求的安全代理与流量管理。Grok 4+ 的强大的原生联网搜索和总结能力加上 Cloudflare 边缘网络的高可用性,让我们的 Openclaw 助理在信息获取的广度与深度上都得到了质的飞跃。现在,当你再次向它提问有关“昨日科技新闻”或“当前股市走势”的问题时,它将不再“无中生有”,而是给出基于实时搜索的准确答案。核心能力的构建是一个循序渐进的过程,联网搜索能力决定了龙虾到底是生产力工具还是短期时髦的玩具。

更多精彩,敬请关注「老E的博客」!

文章评论